После начала полномасштабной войны в Украине ГРУ стало стало активнее использовать удаленные методы в агентурной работе на Западе. Как уже было сказано выше, высылка сотен дипломатов в погонах из посольств в западных странах и повышенная бдительность контрразведок сделали отправку сотрудников ГРУ за границу куда более опасной. Офицеры ГРУ больше не выезжают на задания и действуют руками завербованных втемную агентов, которых интересует быстрый заработок — между заказчиками и исполнителями несколько уровней посредников, каждый из которых отщипывает свою долю от бюджета операции.

К прежним задачам ГРУ теперь добавились саботаж и диверсии в странах НАТО: с одной стороны, это удары по логистическим цепочкам поддержки Украины, с другой — «китайская водяная пытка» форма психологической и физической пытки, при которой капли воды монотонно и непрерывно капают на одно и то же место на голове человека × , которая должна повысить общий градус напряжения на Западе.

В 2023 году в ГРУ было создано новое подразделение, которое полностью сосредоточилось на организации саботажа и диверсий в странах Запада. Об этом Центр «Досье» писал еще летом 2024 года. В феврале 2025 года Wall Street Journal добавил новые детали к портрету этой команды. Руководит ей генерал-майор Андрей Аверьянов, а называется она ССД — Служба специальной деятельности. Ей был поручен весьма широкий фронт задач.

Часть из них вполне конкретны и напрямую связаны с военными действиями. ГРУ отслеживает и пытается организовать саботаж поставок вооружений в Украину, стремится помешать тренировкам и реабилитации украинских военных в Европе, укреплению обороноспособности самой Европы, а также посеять раздор между странами НАТО.

Например, в Берлине 3 мая 2024 года более трех дней горел завод оборонного концерна Diehl Group, чья продукция поступает в том числе и в Украину. Местная контрразведка считает, что завод подожгли опытные профессионалы по заданию из России. А правительства Чехии и Польши примерно в то же время обвинили Москву в саботаже на железных дорогах страны: по-видимому, операция должна была помешать поставкам вооружений в Украину. Министр транспорта Чехии Мартин Купка сообщил, что за последние два с лишним года Кремль предпринял тысячи попыток нарушить железнодорожное сообщение в Европе. В этих операциях участвуют и кибервойска: по данным Национального центра кибербезопасности Великобритании, хакеры из группировки APT28 взломали около 10 тысяч камер видеонаблюдения, чтобы следить за пограничными переходами, военными объектами и железнодорожными станциями.

Однако у агрессивной деятельности Кремля в Европе есть и более глобальные политические цели. Диверсии и саботаж создают нужный Кремлю накопительный эффект: люди устают от нестабильности и небезопасности, перестают доверять своим правительствам и начинают поддерживать популистов, которые обычно более дружественны по отношению к путинскому режиму. Естественно, эти «заслуги» нельзя приписать только ГРУ: они лишь часть более широкой кампании Кремля, в которую входят и пропаганда в соцсетях, и попытки наладить контакты с радикальными политиками, и многое другое. Стратегия Кремля заключается в том, чтобы подливать масло в огонь, то есть отслеживать уже имеющиеся в западных странах проблемы и всеми доступными способами бить по болевым точкам.

ГРУ в этой теневой войне играет важную роль: его операции способны нанести физический вред жителям Европы, а любые ответные действия западных правительств Кремль может использовать в своей пропаганде (например, обвинять их в русофобии). Как говорит в интервью Süddeutsche Zeitung экс-глава литовской разведки ДГБ Дарюс Яунишкис, с помощью атак Россия пытается повлиять на общественное мнение и принятие решений в Европе, снизить уровень общественной поддержки Украины и ослабить позиции политиков, выступающих за то, чтобы ей помогать.

Некоторые операции ГРУ напоминают уже не саботаж, а самый настоящий терроризм, который лишь благодаря стечению обстоятельств пока обходится без многочисленных жертв. Так, в апреле 2024 года в Варшаве был подожжен магазин. Польское следствие задержало гражданина Беларуси, который, как считается, действовал по приказу из России. В Литве в ночь на 9 мая 2024 года завербованный ГРУ подросток поджег местную «Икею». По данным следователей, ему пообещали 10 тысяч евро и автомобиль BMW за выполненный заказ (правда, денег ему так и не заплатили, а BMW выдали старую). Тот же подросток затем отправился в Варшаву, где, как считает польское следствие, принял участие в еще одном поджоге, на этот раз — в крупнейшем торговом центре города.

Другую попытку поджога, на автовокзале, примерно в то же время предотвратили в Чехии, причем в этом случае российским спецслужбам удалось завербовать латиноамериканца.

Как подсчитало в марте 2025 года агентство Associated Press, с начала полномасштабного вторжения в Европе произошло уже 59 различных инцидентов, которые правоохранительные органы квалифицировали как провокации Кремля. Среди них не только поджоги, взрывы и акты вандализма, но и кибератаки, распространение пропаганды и даже попытки организовать убийства.

Одной из самых дерзких операций было неудавшееся покушение на главу немецкого концерна Rheinmetall Армина Паппергера. По данным источников CNN, это убийство должно было стать одним из целой серии атак на руководителей западных оборонно-промышленных производителей. «Расстрельный список» ГРУ, очевидно, довольно длинный. Стать киллерами предложили журналистам OCCRP, связавшимся с ботом для вербовки исполнителей. Центру «Досье» также известно, что ГРУ активно ищет адреса журналистов, которые публикуют расследования о путинском режиме. В частности, покушение готовилось на основателя телеграм-канала «ВЧК-ОГПУ» Александра Шварева.

Как считают украинские военные, подобные атаки ГРУ могут быть в том числе прикрытием для более крупных операций:

В Средние века актеры и кукольные театры выступали на рынке, в то время как карманники грабили зрителей. Сегодня действует тот же принцип: в то время как диверсионные террористические акты осуществляются легко контролируемыми лицами, на заднем плане происходят стратегические действия: усилия по дестабилизации, политическая коррупция и разведывательные операции. Цель — организовать террористическую атаку через посредников, вынудить государство-мишень потратить ресурсы, сформировать образ врага и еще больше дестабилизировать общество. Хаос служит для отвлечения внимания, позволяя другим операциям проходить незамеченными.

Еще одна цель саботажа в Европе — масштабный тест систем безопасности и постепенное смещение грани возможного. Как и во внутренней политике, на международной арене Владимир Путин предпочитает “варить лягушку на медленном огне”: не делать резких движений, но шаг за шагом повышать градус агрессии. Таким образом у спецслужб получается достигать промежуточных целей, не вызывая при этом чрезмерной ответной реакции со стороны европейских стран. Они работают над выявлением уязвимостей в безопасности Запада, создают хаос и тревогу в обществе, но не переходят грань, не совершают действий, которые могут квалифицироваться как открытая атака, на которую Европе пришлось бы реагировать военными методами. Тест систем безопасности европейских стран продолжается и сегодня, и, как говорил газете Süddeutsche Zeitung Дарюс Яунишкис, эскалация может продолжиться:

Например, они могут проникнуть на территорию страны НАТО. Сделать что-то очень плохое, убить людей или что-то в этом роде и после этого просто выйти обратно. Спецслужбам и полиции будет очень сложно доказать, что за этим стояла Россия. А запустить пятую статью соглашения НАТО [о взаимной защите в случае нападения на одного из членов альянса] очень сложно и опасно.

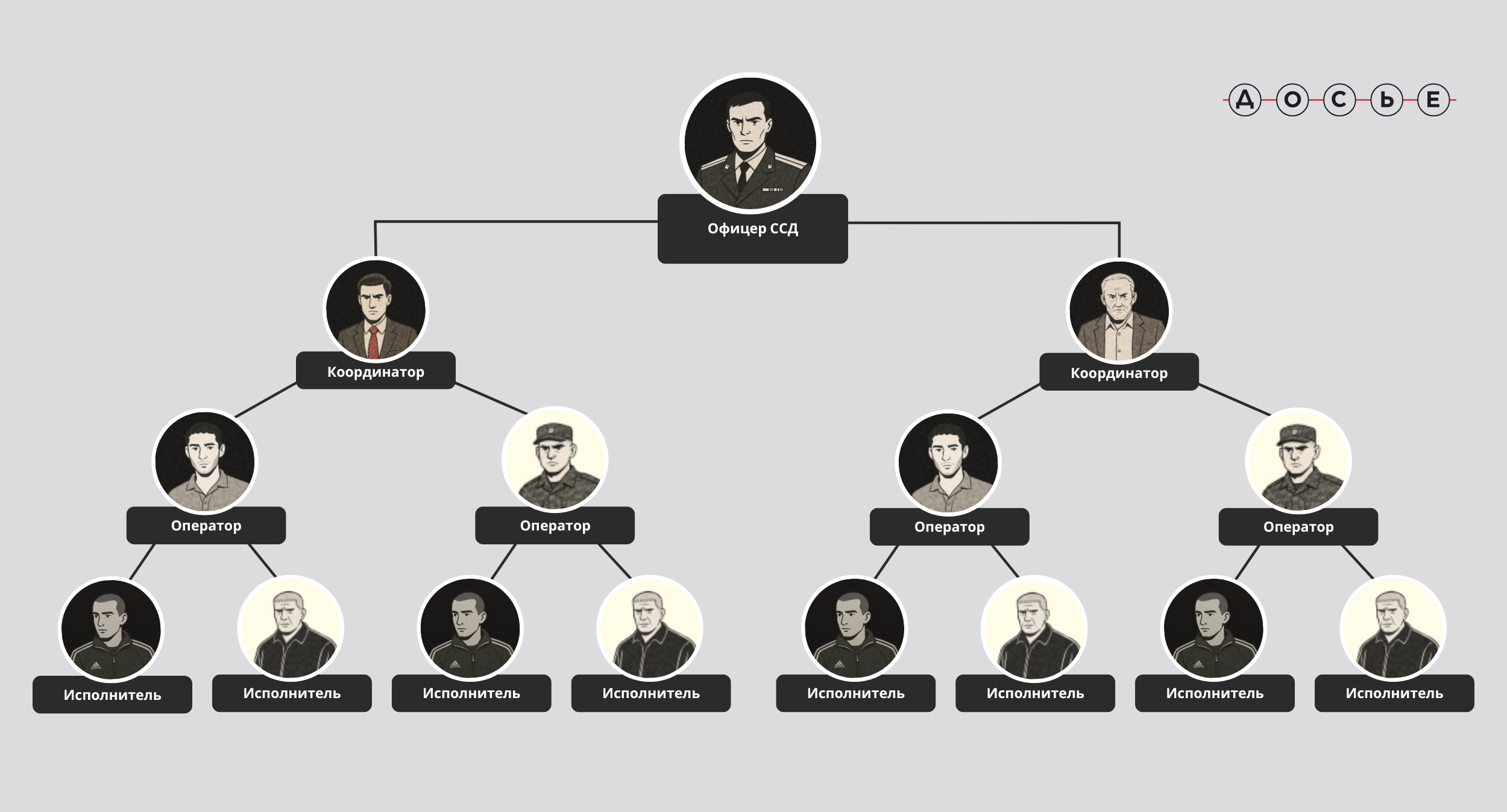

Структура управления операциями по саботажу ГРУ мало чем отличается от других проектов по вмешательству Кремля в политику других стран. На вершине иерархии стоят Владимир Путин и Совет безопасности. Скорее всего, первые лица не вдаются в подробности тех или иных операций, но именно они определяют общие направления работы и ставят задачи о повышении или, наоборот, понижении уровня агрессии — самодеятельность в такой важной сфере недопустима. Связанные с саботажем задачи, по информации Центра «Досье», ставятся не только перед ГРУ, но и перед ФСБ.

Глава Службы специальной деятельности ГРУ Андрей Аверьянов устанавливает направления работы для своих подчиненных, а те обозначают задачи своим приближенным агентам. В операциях по саботажу между офицерами и непосредственными исполнителями, как правило, есть еще 2–7 промежуточных звеньев. Это нужно, чтобы операцию было сложнее раскрыть.

Среди известных офицеров ССД, которые руководят операциями, полковник Денис Смолянинов, а также его коллега Владимир Липченко, о которых рассказывал Центр «Досье», и Юрий Сизов, чью личность раскрыли украинские спецслужбы после того, как в 2024 году он пытался организовать в Киеве теракты — на 9 мая, как в Литве и Польше.

Диверсии с безопасного расстояния

Кто стоит за новой тактикой ГРУ в Европе

Смолянинов возглавляет один из отделов ССД. Как рассказывал Центр «Досье», к 2022 году он накопил богатый опыт в проведении гибридных операций. Еще в 2014 году Смолянинов координировал вербовку наемников для отправки в Донбасс, а позже курировал деятельность фейковой ЧВК под контролем бывших бандитов, которая пыталась наладить контакты с иностранными коллегами. Агент Смолянинова также пытался вербовать украинских общественных деятелей накануне полномасштабного вторжения и управлял несколькими псевдоукраинскими телеграм-каналами, которые стремились посеять панику и отчаяние среди населения.

Анализ документов Смолянинова и некоторых других известных Центру «Досье» кейсов показывает: у одного сотрудника разведки обычно есть 3–5 ключевых агентов, с которыми он поддерживает регулярную связь, — это координаторы. Каждый из них управляет собственной сетью завербованных, те в свою очередь подключают своих знакомых — и так далее. Офицер разведки может сам разрабатывать операции и давать задания своим агентам, после чего приказы по цепочке доходят до исполнителей. Бывают и другие примеры: так, по документам Смолянинова видно, что в одно и то же время разные его агенты предлагают похожие идеи. Скорее всего, он дает им общее направление, а те в свою очередь разрабатывают конкретные планы и приносят их на одобрение. Случается и такое, что, войдя в раж, низовые агенты сами проводят несогласованные операции и просят оплату постфактум.

Судя по известным «Досье» случаям, координатором обычно становится человек, связанный со спецслужбами или силовиками, например ветеран или член профильной общественной организации. Координатор в свою очередь находит операторов, которые специализируются на нужных задачах. В случае с саботажем это могут быть выходцы из криминального мира или открыто прокремлевские активисты, когда-то жившие в Европе и сохранившие там сеть контактов. Кроме того, операторы могут вербовать исполнителей для саботажа через соцсети и мессенджеры.

Координаторы, как и офицеры ГРУ, часто работают из России, а вот операторы могут выезжать в Европу, чтобы на месте управлять непосредственными исполнителями.

Исполнители воспринимаются как расходный материал, а координаторы и операторы в этой схеме являются самыми ценными кадрами. За таких агентов идет конкуренция как между разными командами внутри ГРУ, так и между ГРУ и ФСБ. Бывает такое, что один и тот же оператор работает сначала с одним координатором, а затем переходит к другому или работает на нескольких одновременно. Это представляет угрозу для разведки, поскольку в случае поимки человек может выдать сразу несколько разных операций.

Один из известных примеров такого «двойного координатора» — это финансист Ян Марсалек и его команда, которая, как стало известно из судебных заседаний, выполняла задачи и для ФСБ, и для ГРУ Подробнее о нем — в главе «ГРУ, ОПГ и террористические организации» × . После возбуждения уголовного дела в Германии и побега в Россию Ян Марсалек обратился с заданиями от российских спецслужб к своему знакомому болгарину Орлину Русеву, который жил в Великобритании, Марсалек в этой схеме выступал как координатор, а Русев — как оператор. В Англии Русев начал формировать команду, которая должна была заниматься шпионской деятельностью в интересах российских спецслужб. В нее вошли граждане Болгарии с поддельными документами: они путешествовали по Европе, следили за целями, собирали данные и передавали их в Москву. Группа Русева действовала в Великобритании, Германии, Австрии и Испании, ведя наружное наблюдение в том числе за журналистами. При обыске у шпионов нашли сотни телефонов, подслушивающее оборудование и фальшивые документы. Группа не только выполняла разведывательные задачи, но и готовила «активные мероприятия»: от запугивания до покушений. В основном эта деятельность осуществлялась в интересах ФСБ, но в сообщениях группы Марсалека с 2021 по 2022 год также несколько раз упоминаются задачи от ГРУ.

Новые методы вербовки

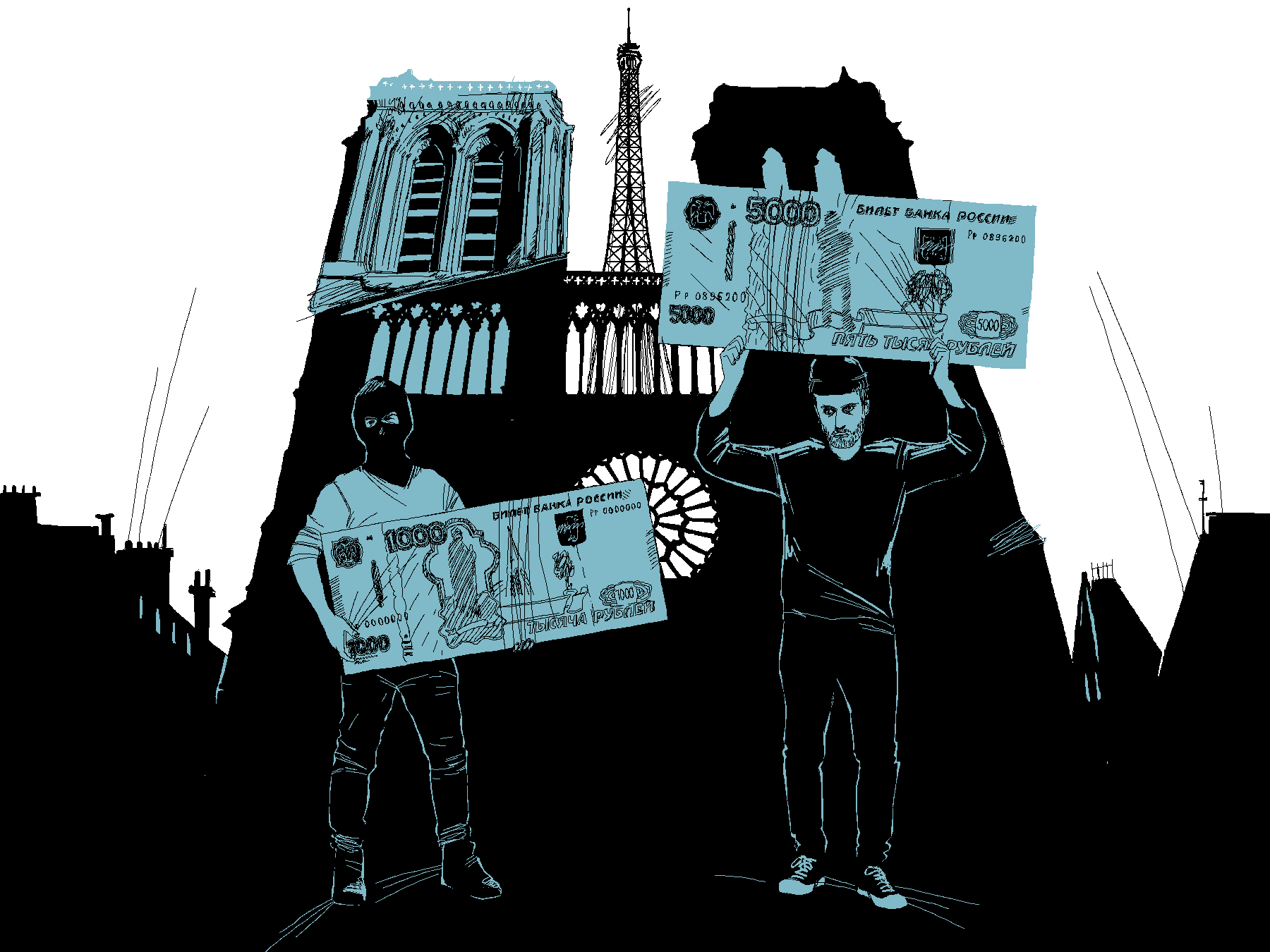

5 марта 2023 года в Париже на площади Сен-Пьер на Монмартре пять человек в балаклавах, изображавшие украинцев, повесили антитурецкий баннер с надписью «Эрдоган, землетрясение — это расплата за русских туристов», вскинули руки в нацистском приветствии и начали кричать на камеру «Stop Erdogan!». Но украинцами они не были — под балаклавами скрывались североафриканские мигранты, которых наняли подчиненные полковника ГРУ Дениса Смолянинова. Выступление должно было дискредитировать украинцев, а также поссорить страны НАТО: в то время обсуждался прием в альянс Финляндии и Швеции и Турция выступала против. За несколько месяцев те же мигранты успели поучаствовать как минимум в десяти антиукраинских акциях в Париже, Гааге, Мадриде и Брюсселе. Часто они присоединялись к крупным демонстрациям. Например, 11 февраля 2023 года на площади Республики в Париже был митинг против пенсионной реформы, при этом в толпе стояли несколько мужчин, которые держали плакат с лозунгом «Европейский союз и Соединенные Штаты, прекратите финансировать войну в Украине». Плакаты на остальных акциях были с идентичными посланиями: они призывали НАТО прекратить бомбить Донецк и посылать оружие в Украину. Отчеты об этих мероприятиях Центр «Досье» обнаружил в документах Смолянинова, эти акции также освещались в соцсетях и на личных страницах исполнителей.

Митинг под прикрытием

Российские власти организовали акции протеста в Европе, чтобы поссорить Турцию, ЕС и Украину

Насколько можно судить из документов, политические выступления команда Смолянинова организует через завербованных активистов, которые продвигают нужные Кремлю тезисы среди своих контактов. Идеология для ГРУ не важна: среди агентов Смолянинова есть и ультраправые, и ультралевые. Первых на службу Кремлю привлекают идеи о превосходстве белой расы и традиционных ценностях, вторых — попытки Владимира Путина восстановить СССР и псевдопацифистская риторика.

Нередко эти агенты обладают связями в зарубежных политических организациях и, по крайней мере до войны, они часто выезжали за рубеж, чтобы лично общаться с иностранными активистами. Сейчас многие из них уже раскрыты, да и ездить в Европу стало опаснее. Поэтому для мероприятий они выбирают более нейтральные страны. Например, агент Смолянинова в среде антифашистов, связанный с экспертной площадкой «Молотов-Клуб», в 2023 году предлагал провести конференцию левых организаций в Марокко, чтобы отобрать среди них координаторов для антиукраинских акций протеста в Европе.

Исполнителей для более опасных провокаций обычно ищут через соцсети и ориентируются на людей, связанных с преступным миром. Один из коллег Смолянинова, Владимир Липченко, занимался организацией поджога Музея оккупации Латвии в Риге: двое мужчин бросили в здание музея «коктейль Молотова». Инструкции они получали через Telegram от человека, содержавшегося в заключении в Латвии.

Связи в криминальных кругах позволяют ГРУ находить исполнителей самых разных национальностей, не только русскоязычных, что помогает дополнительно запутать следы. В известных операциях, связываемых с российской разведкой, принимали участие граждане Польши, Литвы, Великобритании, Болгарии и других стран. Таких исполнителей, как правило, мотивирует не идеология, а деньги. Зачастую они уже имеют связи с криминалом или судимости за мелкие преступления, но не осознают, что участие в саботаже рассматривается правоохранительными органами как преступление против национальной безопасности и грозит куда большими сроками.

Кроме того, на вооружении ГРУ появился телеграм-бот Privet Bot, который действует как виртуальный координатор: он раздает задания пользователям, готовым выполнять подрывные операции. Бот устроен по принципу азартной игры: новобранцам сначала предлагают простые задачи, например сфотографировать здание. Затем градус повышается: доходит до предложений поджечь здания, помешать работе стратегических объектов или даже устранить конкретных людей — за щедрое вознаграждение в криптовалюте. Время на выполнение заданий ограничено.

Бот продвигался в пророссийских телеграм-каналах, включая Grey Zone, когда-то связанный с группой «Вагнер». Журналисты OCCRP, проверяя бот в действии, выяснили, что за выполнение заданий предлагают по 10 000 долларов. Бот, например, присылает подробные инструкции: как сделать «коктейль Молотова», где заложить взрывчатку, куда подбросить улики, чтобы запутать следствие.

Через Privet Bot ГРУ привлекло к саботажу людей из разных стран. В Латвии исполнители фотографировали базу НАТО и готовили поджог. В Польше – пытались вывести из строя поезда с военной помощью для Украины. В Германии полиция задержала двух человек с двойным гражданством, которых ГРУ завербовало для атак на американские объекты и координировало через Privet Bot. Эта схема превращает Telegram в оружие, делая теракты простым способом заработать для любого, кто готов продать свои услуги российским спецслужбам. В 2024 году по всей Европе задержали более 50 человек, связанных с сетями ГРУ.

У такого метода работы много преимуществ: опытный штатный саботажник — на вес золота. Нужно потратить несколько лет на его обучение, озаботиться прикрытием, просчитать пути отступления и так далее. А завербованных из чатов в ГРУ воспринимают как одноразовых агентов. Более того, даже если их поймают, они не смогут выдать организаторов операции, поскольку сами их не знают. Общаются они с анонимным оператором бота и кто присылает им сообщения, невозможно отследить без доступа к внутренним данным Telegram (да и с ними будет трудно). Кроме того, услуги таких одноразовых агентов стоят недорого. Хотя расследователям, под прикрытием пообщавшимся с таким ботом, предлагали по 10 000 евро за наемное убийство, литовская разведка ВСД утверждает, что исполнителей часто «кидают» на деньги. Соблазн действительно велик: жаловаться им некуда и некому, команды они получали из анонимного источника, а задания выполняли криминального характера. Как рассказывают источники «Досье», знакомые с деятельностью ГРУ, на подобные операции выделяются крупные бюджеты — до 20 тысяч евро. Но поскольку каждый посредник в цепочке берет себе долю, до исполнителей может дойти лишь десятая часть, а то и вообще ничего.

По информации Центра «Досье», для действительно важных заданий вроде поджогов оборонных предприятий и убийств подчиненные генерала Аверьянова ищут людей с военным опытом. Объектами вербовки становятся мужчины, прошедшие еще советскую армейскую школу, давно уехавшие за границу или даже родившиеся за рубежом. Например, русские немцы, которых Германия активно репатриировала в 90‑е, или же люди, еще в советское время переехавшие в ГДР. Также разведка налаживает контакты с людьми, выросшими в русскоязычных семьях, но уже интегрировавшимися в местное общество, с хорошей работой и большой сетью контактов. Такими людьми не разбрасываются на мелкие провокации, зато их можно использовать для получения важных данных, в том числе об оборонной промышленности и логистике.

Схема с платными агентами для рискованных операций не новая. Эту тактику военная разведка протестировала еще в 2016–2020‑х годах в Афганистане. Там представителей местных террористических группировок вербовали для совершения терактов против военных США и их союзников. Руководил этой деятельностью генерал-лейтенант Иван Касьяненко, который сейчас является заместителем начальника ССД.

Внутри операции: взрывы на складах DHL

Потенциальные жертвы ГРУ не беспокоят — на протяжении 2024 года операции по саботажу становились все более опасными. Так, в июле 2024 года на складах DHL в Бирмингеме (Великобритания), Яблонове (Польша) и Лейпциге (Германия) произошли пожары, причиной которых стало возгорание посылок с зажигательными устройствами. Следствие установило, что эти устройства были замаскированы под электрические массажеры и вибраторы и содержали легко воспламеняющееся вещество на основе магния — в большинстве стран Европы магний не подлежит строгому контролю, в отличие от, например, нитрата аммония, гексогена или перхлората калия.

Дело о взрывах на складах DHL, которое расследуют правоохранительные органы нескольких стран и по которому произведено уже более пяти арестов, хорошо показывает устройство подобных операций по саботажу. Исполнители знакомятся друг с другом через Telegram, получают отрывочные задания, не знают о следующем шаге, а координаторы остаются в тени.

Как удалось узнать газете Süddeutsche Zeitung от источников в Германии и Польше, замаскированные под массажные подушки взрывные устройства передавались по длинной цепочке. Первым известным следователям звеном в ней был 26-летний украинец Владислав Деркавец, живший в Польше. К 2024 году он уже успел заработать себе условную судимость — за кибермошенничество и отмывание средств. По данным судебных материалов, анонимные аккаунты в Telegram инструктировали Деркавца о переводе денег. Во время слушаний молодой человек раскаялся и признал вину, но если верить следствию, сразу после приговора взялся за новые заказы.

На этот раз указания ему давал аккаунт в Telegram с ником Warrior. Сначала Деркавцу приказали отправиться в Варшаву, затем в Каунас, где он получил координаты припаркованной машины. Из нее Деркавец забрал несколько пакетов и поехал в Вильнюс, где его ждали дальнейшие инструкции. В столице Литвы Деркавец упаковал четыре посылки и активировал спрятанные внутри них взрывные устройства замедленного действия. Последним приказом было передать пакеты другому человеку — гражданину Литвы российского происхождения Александру Сурановасу, работавшему под псевдонимом Игорь Прудников. 19 июля 2024 года, как считает следствие, он отправил четыре посылки из Вильнюса: две в Великобританию и одну в Польшу. Еще одну удалось перехватить. В качестве адреса назначения британских грузов были указаны несуществующие получатели в Лондоне и Бирмингеме. По данным DHL, несмотря на высокую стоимость отправления, посылки не были застрахованы. 20, 21 и 22 июля на складах грузоперевозчиков произошли взрывы. По словам главы Агентства внутренней безопасности Германии Томаса Хальденванга, если бы эти устройства загорелись в воздухе, это могло привести к авиакатастрофе.

Главной задачей операции, по мнению следователей, была проверка мер безопасности при грузовых авиаперевозках — сначала внутри Европы, а затем на трансатлантических маршрутах. Вероятно, ГРУ интересовало, какие воспламеняющиеся вещества отражаются на сканерах и рентгенах, насколько тщательно досматривают посылки и в какие сроки они доставляются.

Как пишет Wall Street Journal, после выявления саботажа представители Белого дома связались с российским руководством и попросили прекратить враждебные действия. Но в Кремле, судя по всему, не прислушались. Уже 1 августа — в день, когда происходил громкий обмен российских шпионов на политзаключенных, — завербованные агенты ГРУ в Польше занялись новой операцией, пишет газета Wyborcza. Целью было протестировать, как долго и по какому маршруту будут идти посылки в США. На этот раз взрывных устройств в посылках не было, но они все равно вызвали подозрения у спецслужб. Стоимость доставки была высока, а вот внутри был ширпотреб: футболки и несколько пар кроссовок. Они предназначались фондам в США и Канаде. Адреса получателя и отправителя, а также его телефон были фальшивыми. Правильным оказалось лишь имя — потому что сотрудники службы доставки должны сверять данные с паспортом. Отправителем был украинец Вячеслав Чебаненко. Вскоре после выполнения этой операции Чебаненко было поручено замести следы: он должен был передать двум другим украинцам машину, на которой перевозились посылки, а те планировали спрятать ее в Каунасе.

На этот раз польским правоохранительным органам удалось установить российского куратора — 43-летнего уроженца Ростова-на-Дону Александра Безрукавого. В отличие от завербованных в соцсетях украинцев Безрукавый, судя по всему, имел прямой контакт с офицерами или координаторами ГРУ и был задействован не в одной операции. По данным Wyborcza, в феврале 2024 года Безрукавый въехал из Стамбула в Боснию и Герцеговину, затем несколько месяцев находился в Испании, потом отправился в Польшу, где и занялся координацией отправки посылок. Затем он вернулся в Боснию — уже для другого задания. Там, по словам местных властей, он был инструктором в лагере — тренировал провокаторов для отправки в Молдову. Обучение включало в себя подготовку к незаконным демонстрациям и их разгону: участники должны были вернуться в Молдову и попытаться дестабилизировать ситуацию в стране. Боснийские правоохранительные органы задержали Безрукавого и инициировали его депортацию. За ростовчанина развернулась борьба между двумя государствами: Польша просила выдать его по обвинению в причастности к взрывам, а Россия — из-за уголовных дел о кражах и наркотиках.

Как установил Центр «Досье», против Безрукавого в России в разное время действительно было возбуждено несколько уголовных дел. Он был осужден за хранение оружия в 2002 году, привлекался к ответственности за квартирную кражу в 2011‑м, но дело было прекращено по примирению сторон. В 2021 году Безрукавого объявили в федеральный розыск, затем его прекратили и, видимо, переобъявили после ареста в Боснии.

Среди попутчиков Безрукавого обнаружился некто Михаил Куковинец по кличке Миша Святой. В интернете ему посвящен сайт, авторы которого сообщают, что Миша Святой — «неоднократно судимый вор-рецидивист, соблюдающий правила преступного мира», «молодой преступник, который, решив связать свою жизнь с преступным миром, соблюдает его правила и решения».

Судя по базам данных, Безрукавый не служил в ГРУ нет каких-либо совпадений с известными адресами военной разведки или вообще воинскими частями × , а его обширная уголовная биография может говорить о том, что он был завербован из криминального мира — частая практика для спецслужб. Со стороны ГРУ операцию, вероятно, координировали Денис Смолянинов и Владимир Липченко.